Em 29 de novembro, dia do segundo turno das elei��es municipais brasileiras, usu�rios voltaram a questionar a confiabilidade das urnas eletr�nicas e do sistema de vota��o do Tribunal Superior Eleitoral (TSE), um dia ap�s a pris�o pela Pol�cia Federal em Portugal de um jovem suspeito de vazar os dados administrativos da corte em 15 de novembro.

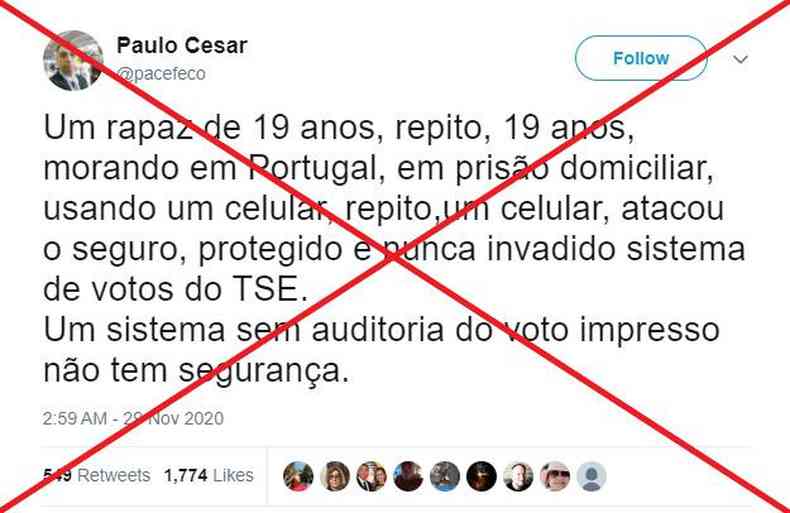

“Um rapaz de 19 anos, repito, 19 anos, morando em Portugal, em pris�o domiciliar, usando um celular, repito,um celular, atacou o seguro, protegido e nunca invadido sistema de votos do TSE. Um sistema sem auditoria do voto impresso n�o tem seguran�a”, indicou um usu�rio no Twitter durante o segundo turno das elei��es em 57 cidades brasileiras.

“Se um hacker portugu�s consegue entrar nos servidores do TSE com Um celular...... imaginem a fragilidade…”, afirmou outro, no Facebook, ap�s a repercuss�o das not�cias de que o rapaz teria agido apenas com um celular.

Mas os dados vazados em 15 de novembro eram da �rea de Recursos Humanos e os hackers n�o chegaram a invadir o sistema de apura��o dos votos ou as urnas eletr�nicas, segundo a Justi�a Eleitoral, a Pol�cia Federal e quatro especialistas em ciberseguran�a que analisaram as informa��es vazadas no dia em que a falha de seguran�a se tornou p�blica.

Al�m disso, a urna n�o � conectada � internet e o sistema operacional nela instalado impede a conex�o com qualquer rede ou acesso remoto.

Apesar do sistema de vota��o brasileiro n�o contar com um comprovante de vota��o, declarado inconstitucional pelo Supremo Tribunal Federal (STF) por riscos de fraude e quebra de sigilo, isso n�o significa que ele n�o seja seguro.

Como foi a a��o do hacker?

No dia 15 de novembro, o TSE foi alvo de uma tentativa de ataque hacker e dados administrativos do tribunal foram divulgados nas redes sociais.

No dia seguinte, o presidente do tribunal, ministro Lu�s Roberto Barroso, afirmou que o ataque n�o afetou as urnas eletr�nicas nem o resultado das elei��es. No entanto, a a��o resultou na lentid�o nos servi�os remotos do tribunal em todo o Brasil devido a solicita��es oriundas de 435 mil conex�es — que al�m do territ�rio nacional, partiram de pa�ses como Estados Unidos e Nova Zel�ndia.

Em uma entrevista feita com o hacker entre os dias 17 e 18 de novembro pelo jornal O Estado de S. Paulo, o rapaz indicou que o ataque foi do tipo DDoS (“Distributed Denial-of-Service attack”) e realizado por meio de um “botnet” - controle de uma rede de dispositivos por meio da internet -, gerando instabilidade no site.

O ataque DDoS, tamb�m conhecido como ataque de nega��o de servi�o, atinge o seu objetivo quando excede os limites do servidor. Para isso, os hackers criam programas maliciosos que s�o instalados em diversas m�quinas, que realizam m�ltiplos acessos simult�neos ao site ao qual o ataque � direcionado. A mesma estrat�gia foi utilizada em junho de 2011 nos ataques aos sites da Receita Federal, da Presid�ncia da Rep�blica, do Portal Brasil e da Petrobras.

A equipe de checagem do Comprova - projeto do qual o AFP Checamos faz parte - entrou em contato com o professor do Departamento de Computa��o da Universidade Federal do Cear� (UFC) Emanuel Bezerra, que afirmou que esse tipo de ataque s� � poss�vel a partir de uma rede articulada de computadores. Isso vai na dire��o contr�ria da declara��o do hacker, que disse ter agido sozinho e somente com um celular.

Sobre isso, Bezerra explicou:

“� muito dif�cil s� uma pessoa com o celular conseguir derrubar uma rede. Geralmente s�o muitas m�quinas infectadas trabalhando ao mesmo tempo, e elas n�o precisam ser do hacker. O que os hackers fazem � contaminar as m�quinas (computadores e celulares) de outras pessoas ao redor do mundo, que ficam como se fossem ‘zumbis’ no momento do ataque e iniciam os disparos em massa na rede que o hacker quer derrubar. Essa contamina��o de m�quinas pode ser causada por sites ou links maliciosos e resultam no que a gente chama de botnet (rede de rob�s), que obedecem as ordens do atacante”.

Quem � o hacker?

O hacker portugu�s identificado como Zambrius, l�der do grupo CyberTeam, suspeito de ter atacado os dados da Justi�a Eleitoral brasileira, foi preso no �ltimo dia 28 de novembro pela Pol�cia Federal em Portugal.

Zambrius afirmou ter agido por “divers�o” e por ser contra os governos e acrescentou que sua inten��o era demonstrar que o TSE continuava vulner�vel mesmo depois de ter anunciado um refor�o em sua seguran�a.

O hacker de 19 anos disse ser “viciado” em programa��o de computador e estava detido em casa desde mar�o, com uma tornozeleira eletr�nica, ap�s realizar um ataque aos sistemas de uma empresa de energia el�trica local.

Sobre o fato do ataque ter feito com que os apoiadores do presidente Jair Bolsonaro, que j� questionou a confiabilidade das urnas eletr�nicas (1, 2), acusassem uma fraude no sistema eleitoral do Brasil, o hacker disse que a inten��o do grupo n�o � impulsionar o que chamou de “desinforma��o de fraudes”, e que a invas�o n�o afeta ou causa fraudes nas elei��es.

“Eu n�o tenho envolvimento em atos pol�ticos, tenho apenas protestos antigoverno, nunca apoiei partidos, governos ou o quer que seja relacionado ao governo”, afirmou.

Em 15 de novembro, a equipe de checagem do Projeto Comprova entrou em contato com a p�gina do CyberTeam e a pessoa que respondeu �s mensagens e trocas de e-mails se apresentou como Zambrius e disse ser o jovem que j� havia sido preso em abril deste ano em Portugal.

Ainda indicou que o ataque ocorreu no pr�prio dia do primeiro turno e quando questionado sobre a avalia��o de especialistas, segundo a qual o vazamento n�o teve liga��o com dados da elei��o, Zambrius indicou: “Eu n�o explorei por completo o TSE e s� me foquei em reunir os dados de utilizador”.

Sistema de votos n�o foi invadido

Ainda em 15 de novembro, o TSE assinalou que o vazamento envolvia apenas dados administrativos do tribunal referentes ao per�odo de 2001 a 2010.

A falha, por sua vez, n�o comprometeu, segundo a institui��o, o sistema de vota��o, que funciona � parte e possui uma s�rie de travas de seguran�a que usam chaves e criptografia. O ataque tamb�m n�o poderia afetar as urnas eletr�nicas, pois naquele momento as m�quinas estavam recebendo os votos dos eleitores e n�o s�o conectadas � internet.

Segundo a avalia��o dos dados vazados por quatro especialistas em ciberseguran�a, consultados pelo Comprova em 15 de novembro, o sistema de votos n�o foi afetado e o ataque n�o violou a seguran�a da elei��o.

“S�o dados pessoais de sa�de, de idade das pessoas. Pelas caracter�sticas dos dados, fica claro que n�o tem nada a ver com o sistema de vota��o eletr�nico, que � totalmente diferente. � como se aqui na Unicamp voc� conseguisse acesso aos dados de recursos humanos. Mas a nossa base de dados de pesquisa est� salva em outro lugar”, afirmou o professor Paulo L�cio de Geus, representante da Sociedade Brasileira de Computa��o nos testes p�blicos de seguran�a do TSE, no dia em que os dados foram publicados.

De acordo com as informa��es iniciais fornecidas pelo ministro Lu�s Roberto Barroso em 15 de novembro, o vazamento de dados havia partido de Portugal. O ministro da Justi�a, Andr� Mendon�a, afirmou no mesmo dia que a Pol�cia Federal estava investigando o caso e n�o havia encontrado “qualquer indicativo de preju�zo ao pleito eleitoral”.

Posteriormente, o TSE instituiu uma Comiss�o de Seguran�a Cibern�tica para trocar informa��es com a PF e acompanhar a apura��o do caso.

As urnas eletr�nicas contam com comandos que garantem que apenas softwares assinados digitalmente pelo TSE sejam executados, al�m de barreiras de seguran�a. O tribunal tamb�m realiza auditorias para testar a seguran�a e a lisura da vota��o, que conta com a participa��o de fiscais dos partidos, representantes da sociedade civil e de qualquer cidad�o interessado em acompanh�-las.

Em resumo, � falso que um hacker tenha invadido o sistema de votos do TSE no primeiro turno das elei��es municipais, em 15 de novembro. Embora dados da corte tenham sido vazados, estes eram da �rea de Recursos Humanos. Em entrevista ao Estad�o, por sua vez, o hacker declarou que a invas�o n�o afetou nem causou fraudes nas elei��es.

Esse texto faz parte do Projeto Comprova. Participaram jornalistas do Jornal do Commercio e O Povo. O material foi adaptado pelo AFP Checamos.